关于

所有默认凭据都放在一个位置,以协助蓝/红团队成员使用默认密码查找设备.

PS:大部分凭据是从 changeme、routersploit 和 Seclists 项目中提取的,您可以使用这些工具来自动化该过程https://github.com/ztgrace/changeme,https://github.com/threat9/routersploit(为了出色的工作)

动机

- 最知名供应商默认凭证的一份文件

- 在渗透测试/红队参与期间协助渗透测试人员

- 通过发现此安全漏洞以减轻它,帮助蓝队成员保护公司基础设施资产。

请参阅 OWASP 指南 [WSTG-ATHN-02] – Testing_for_Default_Credentials

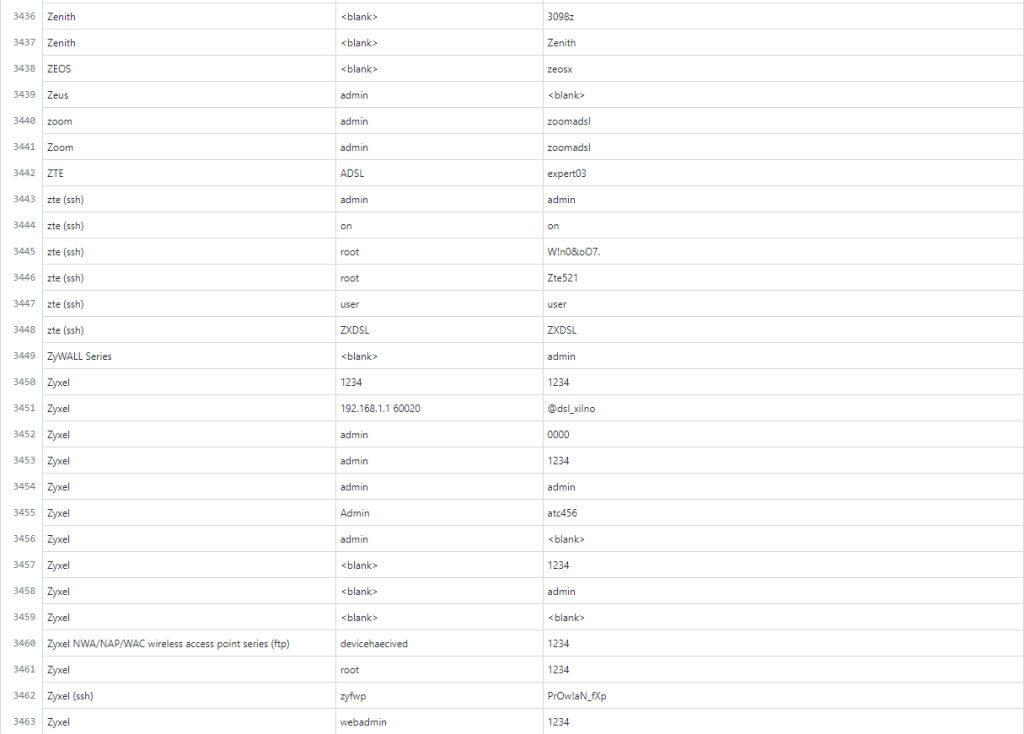

数据集的简短统计

| 产品/供应商 | 用户名 | 密码 | |

|---|---|---|---|

| 总数 | 3460 | 3460 | 3460 |

| 独特的 | 1182 | 1086 | 1601 |

| 排行 | Oracle | ||

| 频率 | 235 | 718 | 461 |

数据来源

- Changeme

- Routersploit

- betterdefaultpasslist

- Seclists

- ics-default-passwords(感谢@noraj)

- 供应商文档/博客

安装

默认凭证备忘单可通过pypi获得

$ pip3 install defaultcreds-cheat-sheet

$ creds search tomcat测试于

- kali Linux

- Ubuntu

手动安装

$ git clone https://github.com/ihebski/DefaultCreds-cheat-sheet

$ pip3 install -r requirements.txt

$ cp creds /usr/bin/ && chmod +x /usr/bin/creds

$ creds search tomcat积分脚本

- 使用指南

# Search for product creds ➤ creds search tomcat +----------------------------------+------------+------------+ | Product | username | password | +----------------------------------+------------+------------+ | apache tomcat (web) | tomcat | tomcat | | apache tomcat (web) | admin | admin | ... +----------------------------------+------------+------------+ # Update records ➤ creds update Check for new updates...🔍 New updates are available 🚧 [+] Download database... # Export Creds to files (could be used for brute force attacks) ➤ creds search tomcat export +----------------------------------+------------+------------+ | Product | username | password | +----------------------------------+------------+------------+ | apache tomcat (web) | tomcat | tomcat | | apache tomcat (web) | admin | admin | ... +----------------------------------+------------+------------+ [+] Creds saved to /tmp/tomcat-usernames.txt , /tmp/tomcat-passwords.txt 📥

密码站

noraj创建了 CLI 和库以使用DefaultCreds-Cheat-Sheet.csv. 该工具名为Pass Station ( Doc ),具有一些强大的搜索功能(字段、开关、正则表达式、突出显示)和输出(简单表格、漂亮表格、JSON、YAML、CSV)。

文件部分截图